johnによるパスワード解析をやってみた

zipのハッシュを取り出し、そのハッシュと同じ文字列を作成検索する

John the ripper

https://www.openwall.com/john/

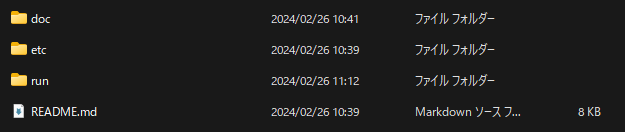

1.ダウンロードして解凍後、日本語を含まないフォルダに移動

例)E:\john\>

2.runフォルダのzip2johnがハッシュ取り出しソフト。

E:\john\run>zip2john.exe “E:\john\run\zip\〇〇.zip” >hash.txt

3.johnで、取り出したハッシュからパスワードを総アタック

しばらく待つとパスワードが表示される。(下のpasswordのところ)

E:\john\run>john hash.txt

Warning: invalid UTF-8 seen reading hash.txt

Using default input encoding: UTF-8

Loaded 1 password hash (PKZIP [32/64])

Will run 24 OpenMP threads

Proceeding with single, rules:Single

Press ‘q’ or Ctrl-C to abort, almost any other key for status

Warning: Only 10 candidates buffered for the current salt, minimum 24 needed for performance.

Almost done: Processing the remaining buffered candidate passwords, if any.

Warning: Only 9 candidates buffered for the current salt, minimum 24 needed for performance.

Proceeding with wordlist:password.lst, rules:Wordlist

Proceeding with incremental:ASCII

password (240223.zip/□V□K□□□Ƃ̌□□□□Q□C□ۃf□[□^□□□p_2024_240223.pdf)

1g 0:00:02:11 DONE 3/3 (2024-02-26 11:12) 0.007593g/s 71511Kp/s 71511Kc/s 71511KC/s dowhy492..docu2cpa

Use the “–show” option to display all of the cracked passwords reliably

Session completed

コメント